Tecnología

Ojo: esta es la falla en WhatsApp Web que permite guardar fotos y videos privados que envía en modo de visualización única

Meta ha confirmado que ya está trabajando para implementar actualizaciones que solucionen este error en la versión web de la aplicación.

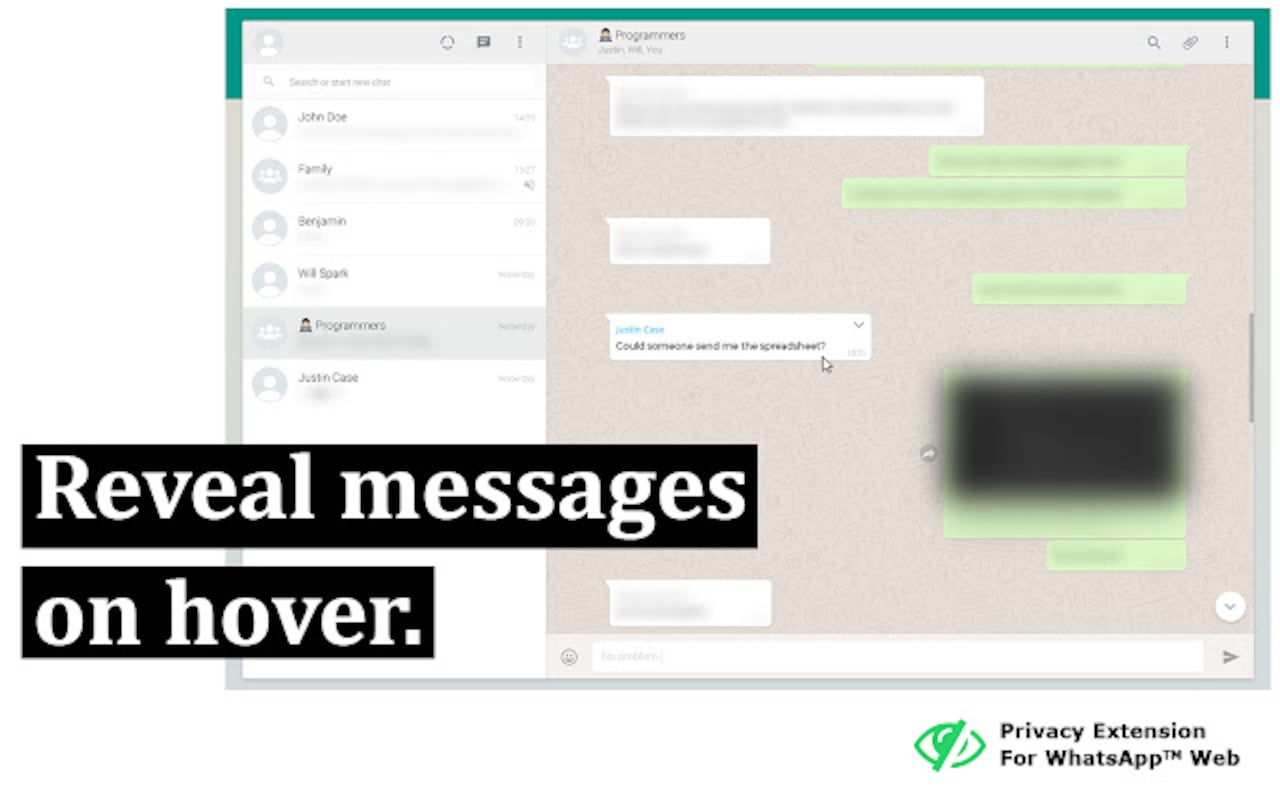

La versión web de WhatsApp registra un error que permite que los destinatarios de los mensajes enviados con la modalidad de visualización única puedan hacer capturas de esas fotografías y videos temporales o almacenarlos para seguir accediendo a ellos, como si se hubieran remitido de forma ordinaria.

La plataforma permite desde 2021 el envío de los archivos en esta modalidad, que se dirige principalmente a contenido sensible y que otorga mayor privacidad. Esto, porque una vez que se han visto, se eliminan y no es posible volver a ellos.

Una vez se recibe una foto, un video o un mensaje de voz de visualización única, el destinatario debe abrirlo dentro de los 14 días posteriores a la fecha de envío. En caso contrario, el archivo desaparece del chat, tal y como recuerda WhatsApp en su web.

En ella también se matiza que no es posible hacer una captura de pantalla de ningún archivo multimedia si la persona que lo ha enviado lo ha hecho activando la visualización única, para preservar su privacidad y consentimiento.

Lo más leído

Los investigadores de Zengo X Research Team han descubierto recientemente una falla de seguridad crítica que permite a los destinatarios hacer capturas de pantalla o almacenar los contenidos enviados con formato de visualización única, lo que pone en riesgo la seguridad y la información de los usuarios que los envían.

Meta habría implementado esta vulnerabilidad, que se registra en la versión web de WhatsApp, “de manera negligente”, lo que permitió que un actor malicioso guardase y distribuyese una copia exacta del contenido remitido con esta modalidad, según ha expresado en Medium uno de estos analistas, Tal Be’ery.

Este equipo de expertos, que ha descubierto la falla durante el proceso de diseño de la interfaz web de Zengo, que es una cartera digital, ha indicado que la visualización única solo está habilitada en ciertos dispositivos.

Concretamente, en los que la app puede usar el sistema operativo para controlar funciones como copiar contenido o tomar capturas de pantalla, es decir, los smartphones, ya que la versión web y escritorio del servicio suelen indicar que estos mensajes no son compatibles y que deben verse en el móvil por cuestiones de privacidad.

En este sentido, ha indicado que, aunque la visualización única cumple el protocolo de cifrado en estos dispositivos, el servidor API de WhatsApp Web no lo aplica, de forma que un cliente de cualquier plataforma puede descargar el mensaje y anular la orden de ‘Ver solo una vez’.

De ese modo, Be’ery, que informó de este error a Meta a través de su plataforma oficial de recompensas el pasado 26 de agosto, ha señalado que este tipo de mensajes “son técnicamente iguales a los normales”, con la particularidad de que incorporan un comando que señala que solo se pueden ver una vez.

Esto significa que, para que los ciberdelincuentes eludan esta orden, simplemente deben incluir una etiqueta en la que se indique la palabra ‘falso’, que revierte su formato y convierte estas imágenes, videos y archivos en medios normales que se puedan descargar, reenviar y compartir.

Los investigadores han probado otra manera de acceder a los contenidos de visualización única que consiste en extraer la URL del archivo desde el código de la plataforma, descargar el medio cifrado con cualquier cliente web (por ejemplo, un navegador) y después descifrarlo usando los programas OpenSSL y mediaKey.

Be’ery ha puntualizado finalmente que los atacantes ya conocen este problema y lo han explotado de forma activa, motivo por el que ha decidido publicarlo para proteger la privacidad de los usuarios de WhatsApp.

Asimismo, ha insistido en que se trata de una falla preocupante porque los actores maliciosos pueden acceder a réplicas digitales exactas de los archivos presuntamente protegidos y porque no es necesaria la intervención humana para acceder a esta información, sino que el software solo puede hacerlo de manera automática.

Por otro lado, han advertido que los actores maliciosos no tienen que esperar a que se reproduzca todo el vídeo o el audio enviados para verse y oírse solo una vez para grabarlos, sino que su copia es instantánea.

Por último, el especialista ha dicho que considera que “lo único que es peor a la falta de privacidad es una falsa sensación de protección en la que los usuarios creen que algunas formas de comunicación son privadas cuando, de hecho, no lo son”.

Meta ha confirmado, por su parte, que ya está trabajando para implementar actualizaciones que solucionen este error en la versión web de WhatsApp. “Seguimos advirtiendo a los usuarios que solo envíen mensajes de visualización única a personas que conocen y en las que confían”, ha puntualizado el portavoz de este servicio Zade Alsawah en declaraciones recogidas por TechCrunch.

Con información de Europa Press*